任天堂へのサイバー攻撃、ニンテンドースイッチなどゲーム業界への脆弱性対策

いま、サイバー攻撃対象の8割がゲーム業界です。中でも人気のゲーム機を販売する「任天堂」は常にその標的です。

先日もニンテンドーネットワークIDへの不正ログインにより個人情報16万件が流出した事件がありました。

ゲーム機への不正ログイン数は全体数の6割に上ります。単体での乗っ取りは無いにしてもIoT機器と連動する際は注意が必要です。

ゲーム業界へのサイバー攻撃の激化

これまで代表的なサイバー攻撃の事例を紹介してきましたが、そのメイン対象となっていたのはWEBサーバーやPC端末などです。

しかしいま一番のサイバー攻撃のターゲット、つまりセキュリティ対策を進めるべきデバイスがゲーム機器へと移っています。

ゲーム機器のすさまじい進化

ゲーム業界は技術発展とともに大きな市場産業の位置を確立しています。

ゲーム機はテレビの前で一人で遊ぶという従来の枠組みを大きく超え、ゲーム空間(サーバー)への通信デバイスとして変貌を遂げました。

それにより作り出される仮想空間を全世界の様々な人達とともにリアルタイムで楽しめる環境が構築されています。

通信デバイスとしての宿命

ただしゲーム機器が通信機器の機能を持つ以上、ハッカーによるサイバー攻撃の対象となる事もまた宿命と言えます。

通信機器であるゲーム機は常に専用サーバーにつながっているからです。

攻撃者はあらゆる手を使ってゲーム端末を窓口としたサーバーにハッキングし、個人情報の盗み出しや不正利用をしようとするのです。

IoTの一つとして挙げられるゲーム端末に対してのサイバー攻撃被害は頻繁に起きています。

任天堂のゲーム機がサイバー攻撃対象として常に狙われている

なかでも任天堂は世界でも最も有名なゲーム開発・販売会社です。

いま任天堂の最新機種であるゲーム機器「ニンテンドースイッチ」が、そのサイバー攻撃の脅威にさらされています。

人気のゲーム機器であればある程、狙われる可能性も高くなるのですね。

任天堂個人情報16万件が流出・不正ログインの報道

任天堂は4月24日、ゲームソフトなどをインターネット上で購入する際に使う「ニンテンドーネットワークID」に不正ログインされる被害が起きたと発表ました。

この不正ログインにより計16万件が被害を受け、氏名や生年月日などの個人情報が流出しているそうです。

具体的な流れ

・任天堂以外のサービスからIDとパスワードを不正に入手

・上の情報を元にニンテンドーネットワークID(NNID)へのログイン試行

・NNIDに関連させていたニンテンドーアカウントへの不正ログイン

まずは任天堂以外のサービスで不正に取得したログイン情報をリスト化します。

そのリスト化された情報を元にニンテンドーネットワークIDへパスワードリスト攻撃を仕掛けるのです。

パスワードがヒットすればニンテンドーネットワークIDに不正ログインに成功しますよね。

関連付けていればニンテンドーアカウントも瓦解

さらにニンテンドーネットワークIDとニンテンドーアカウントを関連付けているユーザーを狙って、ニンテンドーアカウントへパスワードリスト攻撃を仕掛けます。

例えば両者で同一のパスワードを使用していた場合、ニンテンドーアカウントも突破されてしまう事になります。

被害状況:16万件の個人情報流出

これにより16万もの個人情報が盗まれ、ゲームソフトなどが不正に購入された可能性もある被害となりました。

クレジットカードの情報自体の流出は確認されていないと言います。

任天堂の対応策

これを受けて任天堂は、ニンテンドーネットワークIDを経由してニンテンドーアカウントにログインする機能を廃止しました。

被害を受けた可能性のあるユーザーにはパスワードリセットがおこなわれます。

購入履歴の確認やパスワードの再設定を促すメールが送信されるので対応をする必要があります。

任天堂のゲーム機 脆弱性の歴史

このように任天堂のゲーム機に対する脆弱性の指摘はずっと前からおこなわれていました。

過去に報じられた脆弱性への指摘や被害事例をいくつか紹介します。

2017年:Corey Nachreinerの評論

あるティーンエージャーが先週、発売されたばかりのニンテンドースイッチのコンソールの脆弱性を発見しました。

この脆弱性によって理論上は攻撃者がニンテンドースイッチを完全に制御することができるそうです。

概念実証が公開されましたが、実際にニンテンドースイッチをコントロールした事例までは見つかっていません。

ハッカーがニンテンドースイッチの脆弱性を指摘

「qwertyoruiop」というハッカーが、ニンテンドースイッチをハッキングしたと主張しました。

スイッチはノートパソコンの上に置かれ、画面にはいくつかのコードが表示されています。

スイッチの画面に「qwertyoruiop」の名前と「Done(完了)」という単語が表示されていたようです。

裏で搭載されているがユーザーからは隠されているブラウザを通じて侵入したとされています。

ブラウザーの弱点を悪用した手口

このハッカー「qwertyoruiop」は

・米アップル「iOS」の多くのバージョン

・ソニーのゲーム機「プレイステーション4」1.76バージョン

上記に侵入し、認証を回避するジェイルブレーク(脱獄)に成功したことで知られている有名なハッカーとの事でした。

今回はスイッチ上で動くブラウザの心臓部である処理エンジン「ウェブキット」の弱点を突いたものでした。

上記のiOS向けに作られた脱獄ツール「ジェイルブレークMe」を改良して、ハッキングに利用した模様です。

ニンテンドースイッチに不正なコードの実行を可能にする脆弱性

2018年4月25日:海外メディア「Ars Technica」より

海外メディア「Ars Technica」は、ニンテンドースイッチに不正なコードの実行を可能にする脆弱性が発見されたと報じました。

これはニンテンドースイッチに搭載された「Nvidia Tegra X1」チップセットのUSBリカバリーモードに内在する「Fusee Gelee」と呼ばれる脆弱性を利用した現象です。

USB制御に対し不適切なコードを送信することでbootROMのダイレクトメモリアクセスをオーバーフローさせ、任意のコードを実行可能にする事ができるとしています。

本体外部から結線作業により実現

本来ユーザーレベルでは、この脆弱性を実際に利用する事はできません。

しかし一部コネクタに対して本体外部からできる簡単な結線を行うことで、「Fusee Gelee」が使用可能となってしまうとの事です。

この脆弱性は更新不可能、製品交換の必要あり

この脆弱性を発見した海外ハッカーによると、ニンテンドースイッチのbootROM部分は更新が不可能な仕様となっているそうです。

つまり現在販売がされている製品版では交換をしない限り、この脆弱性を修正することはできないとしています。

Microsoftと任天堂のサーバーがハッキング行為を受け4億円以上の被害額

24歳のセキュリティ研究者クラーク氏がMicrosoftと任天堂のサーバーをハッキングしました。

・Microsoft…開発中のWindowsに関する情報

・任天堂…未発表ゲームの開発コードやアカウント情報など

を盗み出していたと報じています。

Microsoftサーバーをハッキング

2017年1月24日にクラーク氏は内部アカウントを使用してMicrosoftのサーバーにバックドアを設置する事に成功します、

ここから発表予定のWindowsなどを含んだ合計4万3000個にのぼる機密ファイルを盗んでいたとの事です。

他ハッカーへの不正アクセス部分を開放

さらにクラーク氏はIRCで仲間のハッカーにこれらのバックドアを公開しています。

その結果他国の多数のハッカーも、Microsoftに不正にアクセスできる状態になっていました。

その後Microsoftのネットワーク上にクラーク氏がマルウェアをアップロードした事でクラーク氏の犯行が発覚して逮捕されます。

釈放後次は任天堂サーバーへハッキング

その後保釈されるのですが、コンピューターに関する使用を制限する等の拘束はされないままでした。

クラーク氏は今度は任天堂サーバーに不正侵入します。

未発表ゲームの開発コードや2365個ものアカウント情報を盗み出した罪で、再逮捕される事になります。

Microsoftは自社の被害総額を約2億2000万円相当、任天堂は被害総額を約1億から2億円相当と見積もっています。

サイバー攻撃に晒されるゲーム業界の現状と対策

以上ハッカーによるニンテンドースイッチの脆弱性の指摘や任天堂へのサイバー攻撃に関する記事をご紹介しました。

脆弱性ももちろん課題ではありますが、昨今一番の問題になっているのがゲーム機器へのDDoS攻撃です。

DDoS攻撃はこちら

DDoS攻撃の80%がゲーム業界

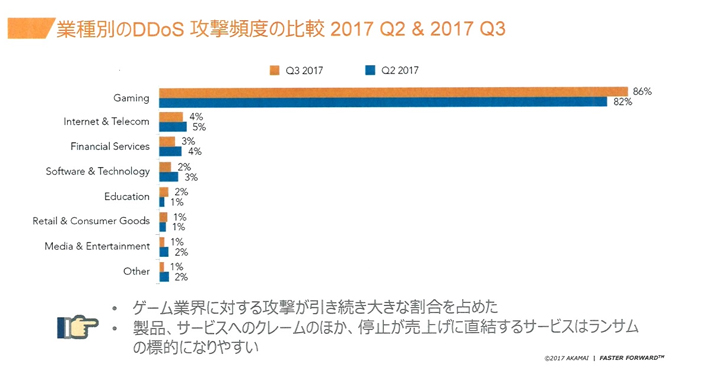

業種別のDDoS攻撃の攻撃頻度の分析(企業アカマイ・テクノロジーズの顧客ポートフォリオデータ)によると、全体の80%がゲーム業界となっています。

一企業のレポートとは言え、数値が非常に高いのが気になりますね。

ではなぜゲーム業界が狙われるのでしょうか。

なぜゲーム業界が狙われやすいのか

そもそもゲーム業界はユーザー獲得のために熾烈な競争を繰り広げます。

同業者(ライバル)がアンダーグラウンドを利用して攻撃を仕掛けているともいわれている位です。

サービス停止を非常に嫌う業界

サービス停止が売上や業績に直結するような業種は、DDoS攻撃を受けてサービス停止となった場合の影響が甚大になりますよね。

なのでDDoS攻撃被害を速やかに回避するため、攻撃者により多くの身代金を払う傾向があります。

攻撃の成果が身代金として得られやすいため、ゲーム業界がランサムウェアやDDoS攻撃を受けやすいとされているのです。

攻撃者はグローバルな認識として、ゲーム業界はコンプライアンスが弱く狙いやすい業界としている傾向もあります。

法的にグレーゾーンのサイトも標的

ゲーム業界以外に狙われやすい業種として、カジノやギャンブルサイトなども標的になります。

このようなサイトは法的にグレーな性質があり、しかるべき機関と連携が取れません。

なので攻撃に遭ってしまうと対応が効かず、結果身代金に応じてしまう事が多々あるのです。

似たような理由で、FXサイトなどもランサムウェアやランサムDDoS攻撃の標的にされます。

仮想通貨サイトなどはターゲットにされやすい業界ですが、実際にコンプライアンスが弱いという訳ではありません。

約6割のログイン操作が不正なログイン、ボットによるログイン試行

ゲーム業界に関係する主なサイバー攻撃は「パスワードリスト攻撃」です。

アカマイ・テクノロジーズが調査対象17ヵ月間(2017年11月~2019年3月)で、ゲームウェブサイトを標的としたボットによる不正ログイン攻撃を調査しました。

ログイン攻撃は120億件も発生しており、ゲーム関連業界が手っ取く早い利益を狙える標的になっていると指摘しています。

なお全業種では同時期に合計550億件の不正ログイン攻撃が確認されています。

調査によるとその実に「66.1%」が不正なログインまたはボットなどによるログイン試行だったという結果です。

トラフィックの半分は不正によるもの

半分以上が不正であるのですから、本当であれば驚くべき数値ですよね。

しかし今までの歴史を見て冷静に考えると、それ程不思議ではないのかも知れません。

もっと現実を知る必要がある

15年ほど前はインターネット上のメールトラフィックの90%が「スパムメール」という統計が出ていました。

今でも標的型攻撃によるIDやパスワード、個人情報などの漏えい事件はほぼ毎日発生しています。

となれば、ログイン操作の6割が不正ログイン(ログイン試行も含む)というのも非現実的な数字ではありませんよね。

ちなみにここでの「不正と判断したログイン」は、入力タイミングやパターンなどの「ふるまい」が、膨大なデータログを元に「人間でない」と判断された結果のものです。

今この瞬間も不正にログインをし続けています

流出したパスワードリストによる攻撃が成功すると、正規アカウントが乗っ取られ、買い物や不正送金、情報窃取などさまざまな被害につながります。

ニンテンドースイッチは大人気ゲーム機器ですし、その利用ユーザーも非常にたくさんいます。

まさにターゲットになりやすいと言えますね。

専門家のアドバイス

セキュリティ専門家は次のようにアドバイスしています。

「ゲーム業界は利便性や応答性、離脱率の問題から、2段階認証や多重認証を導入しにくいが、ログインパターンの分析、位置情報の利用、端末の加速度センサーの値などさまざまな情報を利用して、ボットによるログインや悪意のあるログインを検知し、必要なときに2段階認証を適用するなどしてほしい。」

家庭用のハードが「ボット」になる危険性

今回は任天堂のニンテンドーネットワークIDから不正ログインがあったというお話でした。

ではニンテンドースイッチなどのゲームハードが、今後操られる(ボットネット化される)心配はあるのでしょうか。

不正アプリによりAndroidがボット化

2019年8月に、Google Playに動画再生や電池長持ちを謳った不正アプリが出回りました。

このアプリのインストールにより14万台ものAndroid端末がボット化されています(現在アプリは無効化・削除)。

PlayStation4やニンテンドースイッチがボットに感染する可能性

このようなコンソール型ゲーム機は、ハードも特殊でありプロトコルも独自なものを使っていることが多く、メーカーの対策は進んでいます。

その意味では、今回のAndroidのようなbotリスクは少ないと思います。

IoT機器との連動時は注意

しかしIoTの浸透とともにゲーム機がWEBカメラなどのデバイスと連携・通信するときは注意が必要でしょう。

今後はIoT対応や外部連携でメーカー側の意識を高める必要があると思います。

まとめ

以上実際に起こった任天堂へのサイバー攻撃やニンテンドースイッチなどのゲーム機の脆弱性公表などを紹介しました。

サイバー攻撃の8割がゲーム業界、そして全ログイン数の6割がボットによる不正ログインという現実を知る必要があります。

ゲーム業界はまだこれから成長する産業であり、今後さらに競合他社との競争が激化する事が予想されます。

サーバーと通信するシステムが現在のゲームの基本である以上、サイバー攻撃によりサーバーが停止すれば企業としては致命的なダメージを負います。

その背景にはサイバー攻撃自体を生業としている者がおり、アンダーグラウンドな社会でも厳しい競争がおこなわれている事も挙げられます。

今のところはゲーム端末自体が操られる事はないと思いますが、WEBカメラなど従来のIoT機器と連動をさせる際は注意が必要です。