DDoS攻撃・DoS攻撃とは?その違いと対策をおさらい

DDoS攻撃とはDoS攻撃の様に1台のPCでおこなうのと違い、複数のマシンから対象となるサーバーへ大量アクセスによる攻撃を掛ける攻撃です。

DDoS攻撃を防ぐためにはPCがウイルス感染で乗っ取られない様にセキュリティソフトを入れ、サーバー側もWAFなどのファイアーウォールを整備する事です。

PCマシンだけでなく、家庭で使うIoT通信端末は全て乗っ取りの対象となりえますので注意しましょう。

DDos攻撃を知ろう

DDoS攻撃とはDoS攻撃をさらに発展させたサイバー攻撃です。

DDoS攻撃を知るために、その前形態であるDoS攻撃も同時に紹介しておきましょう。

・DoS…Denial of Serviceの略

・DDoS…Distributed Denial of Serviceの略

DoS攻撃とは

DoS攻撃とは、対象のサーバーに対して1箇所から大量のアクセス通信を行い、そのサービスを停止させる攻撃です。

DoS攻撃を受けると、攻撃対象となったWEBサーバーは処理機能が追い付かず停止する事になります。

それによりWEBサイトやアプリケーションを使う本来のユーザーへの正常な動作ができなくなる事を目的としています。

要は嫌がらせです。

古典的な方法:F5アタック

F5アタックはDoS攻撃の中でも昔から存在する攻撃の1つです。

簡単に言えばブラウザのページ更新キーであるキーボードの「F5」キーを連打する事ですね。

F5により実行される「httpリクエスト」は、サーバーに大きな負荷をかける事ができます。

※キャッシュを保存していて、最新情報を要求しない場合もあります

この性質を利用して長時間連続でhttpリクエストを送信し、アプリケーションそのものをダウンさせてしまう方法が「F5アタック」です。

DDoS攻撃とは

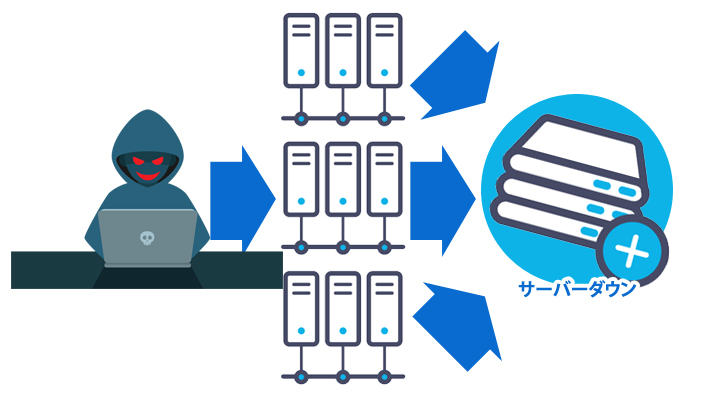

それに対しDDoS攻撃はその進化系となり、複数個所からの大量アクセス通信によるサーバー停止攻撃です。

DoS攻撃と違って、対象サーバーに対して複数の箇所から同時攻撃を行うことが特徴です。

自然な通信障害が起きる「炎上」

よく炎上した芸能人のブログやSNSが開きにくくかったり、全く見れない事ってありますよね?

あれは多くのユーザーからの大量アクセスによってサーバーが同時処理しきれなくなり、結果閲覧できない状態になっているのです。

上記は訪問者増加による自然な結果ですが、DDoS攻撃はこの通信過多の状態を複数マシンを使って意図的に起こそうとする攻撃です。

何十万台ものPCから同時にDDoS攻撃が仕掛けられれば、何も対策をしていないサーバーは確実にダウンさせられてしまいます。

DDoS攻撃は誰でも受ける可能性がある

DDoS攻撃を受ける可能性はWEBサイトのようなネット上のサービスだけではありません。

重要なのは、あなたのご家庭にある通信端末がいつ標的になってもおかしくないという「危機意識」です。今はそういう時代に入っています。

いつ自分が感染するかわからないという意味では、コロナウイルスと同じです。

DoS攻撃とDDoS攻撃の違い

DoS攻撃とは、1台のマシンから大量通信による攻撃をしてきます。

それに対してDDoS攻撃は複数のコンピューターから一斉にアクセス通信を起こす手法です。

準備さえできればより膨大なデータの送信が可能になるので、対象サーバーに対して大規模な通信負荷を与える事ができる特徴があります。

攻撃用マシンの乗っ取り

ではDDoS攻撃に使う複数のマシンはどのように操作をするのでしょうか。

一般的な方法としては、攻撃利用向けのPCをトロイの木馬などウイルスに感染させて乗っ取ります。

そして乗っ取ったPCマシンから攻撃をさせるように仕向けるのです。

複数IPからの多重攻撃

DDoS攻撃は通常のDoS攻撃(IPアドレスは一か所)と違い、複数のマシンを使います。

その攻撃利用向けマシンは当然それぞれ違う場所にありますので、そのIPアドレスはマシンごとに分かれています。

複数IPアドレスからの大量アクセス通信がされるため、攻撃を特定しずらくブロックできない事が多いのです。

※単一方向からの攻撃よりも、多方向から同時に来る攻撃の方が防ぐのは難しいですよね。

DoS攻撃のタイプ

DoS攻撃には主に2つの攻撃タイプがあります。

・大量のデータを送り付けることで、攻撃対象が処理不可能な状態する方法

・サーバーやアプリケーションの脆弱性を突いた不正処理でサービス機能を停止させる方法

下の攻撃の方が脆弱性を突く訳ですから、負担が少なくて済む方法になります。

DDoS攻撃のタイプ

DDoS攻撃にも2つのタイプがあります。

同時多発大量データ通信

一つは大量の通信データを送り込み、ネットワーク帯域幅やネットワーク装置のリソースを消費させる方法です。

ターゲットの処理限界値を超える量を生み出し、アプリケーションの機能停止・通信障害を引き起こします。

攻撃手法としてはオーソドックスで頻繁に使われています。

特定操作の同時多発命令

もう一つが、TCPやHTTPなどのプロトコルで特定の動作を利用して、過剰な負荷をかけて正常な処理を妨げるタイプです。

先述のF5アタック(最新情報への更新)命令も、この特定動作の一つに含まれます。

少ないトラフィック量で大きな負荷を与えることが可能で、攻撃を受けている側は攻撃の自覚がない場合もあります。

さらに進化した攻撃「DRDoS攻撃」

DDoS攻撃のさらに進化系として「DRDoS攻撃」というのがあります。

よく知られるのは以下の仕組みを悪用した手法です。

・ドメイン名とIPアドレスの対応関係の問い合わせに用いられるDNS

・時刻の同期に用いられるNTP(Network Time Protocol)

DNSによる攻撃はDNSリフレクター攻撃・DNSリフレクション攻撃・DNSアンプ攻撃とも呼ばれます。

DRDoS攻撃の仕組み

攻撃者はこれらのプロトコルによる問い合わせパケットをインターネット上の多数のDNSサーバーへ一斉に送信します。

その際、送信元のアドレスは自分ではなく「攻撃対象サーバーのアドレス」へと設定するのです。

当然DNSサーバーは問い合わせに応じた返信パケットを攻撃対象サーバーへ送信します。

結果、様々なサーバーから身に覚えのない返信パケットが対象サーバーに殺到するという訳です。

これにより通信回線や処理能力に負荷が掛かり、機能停止・障害に追い込まれてしまいます。

DRDoS攻撃のポイント

DDoS攻撃と異なり、攻撃の「踏み台」として利用するコンピュータに対して乗っ取り操作を行なう必要がありません。

複数のPCを「トロイの木馬」などのマルウェアに感染させる必要が無いのです。

DNS等のサーバーが提供している通常の通信反応を利用したものになりますね。

この様に各サーバーが提供しているサービスを使って攻撃を行うため、検出や防御が難しいとされています。

DDoS攻撃をする目的

攻撃をする目的としては

・単純な嫌がらせ目的

・妨害目的

・抗議目的

・脅迫目的

・目くらまし目的

・仕事

といろいろな事が考えられます。

直接の利益が目的ではない場合が多い

DoS攻撃もDDoS攻撃も、基本は対象サーバーをダウンさせる事が目的です。

他のサイバー攻撃と違って不正ログインやフィッシング詐欺、改ざんやデータ削除などを目的としている攻撃ではありません。

もちろん競合ライバル企業による妨害行為のためおこなった犯行とみられる場合もあります。

ライバル会社のWEBサービスが利用しずらい状況になれば、こちら側に流れてくる可能性は大いにありますからね。

それ以外には政治的活動声明の意味で、政府のWEBサイトに対して抗議目的のDDoS攻撃がおこなわれる事が昔からありました。

脅迫目的の攻撃

特に日本ではキャッシュレスの動きが拡大していますが、ネット上で金銭のやり取りをするオンライン決済サービスは今なくてはならないインフラの一つです。

これらのWEBサービスをターゲットにDDoS攻撃を仕掛け、攻撃をやめてほしかったらお金を出せ、というような身代金の類の脅迫をするケースがあります。

こういったWEB上の決済サービスやポイントサービスなどはどんどん増加していますので、これらのWEBサービスにとってDDoS攻撃は大きな脅威となりうるでしょう。

既にどこかのサービスがターゲットにされている可能性もあります。

脅迫事例

Phantom Squad を名乗る攻撃者からのDDoS攻撃に関する情報

囮攻撃にも注意

別のサイバー攻撃をヒットさせるために、このDDoS攻撃を「おとり」に使う手段もあります。

サイバー攻撃にはDDoS攻撃以外にも様々なものが存在します。

まずは目くらましの意味でDDoS攻撃を仕掛け、管理者側が攻撃へ気を取られている間に他のサイバー攻撃を掛ける「二段構え」も考えられるのです。

攻撃を仕事にする

この脅迫目的の攻撃を第三者にやとわれておこなう代行攻撃も発生している様です。

攻撃者が自身がDDoS攻撃を専門にしているとアピールし、そこへ仕事として依頼をするクライアントが存在するという構図ができているのです。

依頼を受けた側は報酬を受け取る代わりに、ターゲットに攻撃を仕掛けるという訳ですね。

DDoS攻撃の被害事例

「カブドットコム」証券サイトがDDoS攻撃を受けサーバダウン

ネット証券会社「カブドットコム」WEBサイトが、第三者よりDDoS攻撃を受けました。

平成29年6月29日にカブドットコム証券株式会社が、サーバーへのアクセスが妨害されていたことをWEBサイトにて緊急報告を行いました。

以前からDDoSの防御サービス等を利用して対策を講じていたため、午前9時2分頃の攻撃開始から38分頃までの約36分間でブロックに成功し、事なきを得ています。

ネットインフラ支援サービス企業を狙ったDDoS攻撃

インターネットの基盤サービスを提供する企業を狙った大規模なDDoS攻撃攻撃です。

TwitterやAmazon、ソニー、Peypal、ニューヨーク・タイムズなど米メディア大手、米動画配信大手Netflixなどで障害が発生しました。

マルウェア「Mirai」を使用した最大規模のDDoS攻撃

2016年10月にマルウェアのMiraiが行ったDDoS攻撃では、米国のセキュリティ情報サイトやDNSサービスを提供する企業が停止しました。

連鎖的にTwitterやSpotifyといったサービスも利用できなくなりました。

前代未聞の、100Gbpsを超えるDDoS攻撃が複数回おこなわれ、最大「623Gbps」の出力に達し、史上最悪規模とされています。

620Gbpsというと1秒間に約78GBものデータが送信される計算です。

これ程の超大量データが1つのWEBサイトに集中したという事ですから、ひとたまりもありませんね。

パレスチナ爆撃抗議事件

昔ですがイスラエルによるパレスチナ攻撃に抗議したハッカー集団「Anonymous(アノニマス)」による攻撃です、

イスラエル政府保有の複数サイトがDDoS攻撃を受け、イスラエル政府や銀行系を中心に約600におよぶWEBサイトがダウンしています。

仮想通貨やFXのサイト被害

2017年から仮想通貨サイトやFXサイトに対して、DDoS攻撃を悪用した脅迫行為が相次いでいます。

IoT時代によるデバイスセキュリティの課題

このDDoS攻撃はWEBサーバーへの攻撃が一般的です。しかし近年その対象範囲がさらに拡大されています。

その対象先がIoT(Internet of Things)です。

IoT(Internet of Things)時代とは

IoTとは家電製品やクルマ、センサーを組み込んだ建物そのものなどがインターネットにつながる事を意味しています。

家にいながらドアを施錠し、エアコンをつけてテレビの録画をするなど、家にいなければできない事ができるようになってきましたよね?

あらゆるモノがインターネット上でつながり、互いにデータをやりとりするIoTの時代が本格的な到来を迎えています。

IoT端末のセキュリティリスク

IoTが普及するにつれて通信機能を持つデバイスが増える事で、攻撃対象とされるリスクがさらに高まりました。

身の回りの様々なデバイスがIoTによりネットワーク化されると、PC以外のデバイスがインターネット上から検索できる様になります。

つまりそれはサイバー攻撃者の対象として無防備にさらされている事を意味しています。

IoT機器の導入自体は歓迎すべきこと

テクノロジーが進化してIoT機器が利用できる様になる事は望ましい事ですね。

しかしIoT機器やシステムにおける基本的なセキュリティ対策の不備が原因となって、思いもよらぬリスクが浮上しているのも事実です。

テクノロジーが進化して便利になればなるほど、それに伴って危険・リスクも増大していくという事ですね。

マルウェア「Mirai」:IoT機器を狙ったDDoS攻撃

マルウェアである「Mirai」は、IoT機器を対象とする攻撃を掛ける特徴があります。

インターネットにつながっている家庭用ルーターやネットワークカメラ、ストレージ製品、デジタルビデオレコーダーといった組み込み機器にアクセスをします。

そして見つけた通信機器のパスワードを解析・突破して侵入します。

侵入に成功したらその端末にbotプログラムをダウンロードさせ、攻撃者が操るサーバーからの命令に従ってDDoS攻撃をおこなうのです。

botプログラムとは、自動で一つのタスク作業をおこなう仕組みの総称です。

同じく突破できそうな被害者を探す

また同時に次に同じような被害者となるルーターやネットワークカメラなどをネットワークから探すのです。

telnetと呼ばれるサービス経由でアクセスできる端末を見つけ、その端末のログインパスワードを解析・突破して侵入する訳です。

ネットワークカメラやルーターは比較的簡単に解析されやすいパスワードなどを使っていた事が原因です。

PCではなく通信機器が乗っ取られる

DDoS攻撃はウイルス感染させたPCを使いますが、Miraiはこのルーターやカメラなどの通信機器を乗っ取って攻撃を仕掛ける訳です。

パスワードが突破されてしまえば、どんどんbot化したデバイスが増殖していく事になります。

IoTはセキュリティ対策が不完全

特にソースコード内にパスワードが直接記載されている端末が狙われたとされています。

プログラム内にパスワードが書かれているのなら、容易に突破されてしまうのも無理はありませんね。

IoTのセキュリティ対策はまだ十分でなくウィークポイントとされており、しかもこのようなデバイスが数百億台規模で大量にインターネットに接続されています。

Iot機器に攻撃者の目が向くのは当然の事と言えるでしょう。

DDoS攻撃:最近の動向

DDoS攻撃の最近の動向ついて、アカマイ・テクノロジーズが定期的に発表しているセキュリティレポートの中でも大きく取り上げられています。

その中でプロダクト・マーケティング・マネージャーが現状の傾向について語っています。

レポートが示すDDoS攻撃の注目すべき動向ポイントは、一時は終息かと思われた「Mirai」による攻撃が活発化していることです。

そして標的への攻撃の種類として、「繰り返し攻撃」が増加傾向にあるということです。

Miraiが復活

先述した「Mirai」は大量のWEBカメラをBot化利用したサーバー攻撃として知られており、IoTへのサイバー攻撃の「走り」といわれています。

Miraiは開発者が逮捕され、国際的な法執行機関によるボットネット撲滅もあって、大規模な攻撃は一時終息しました。

公開されたソースコードにより延命

ところが開発者はボットネットのソースコードを既に公開していました。

ですので現在はMiraiから派生した亜種が大量に出回り、再び動きが活性化しています。

今回は攻撃帯域は最大でも100Gbps前後程度ですが、30分単位で攻撃が何度も繰り返される「繰り返し攻撃」が増えている様です。

攻撃者もコストダウン化を迫られている

このDDoS攻撃は攻撃者が単に私怨でやっているものではありません。

いわゆるクライアント側が存在し、対象先への攻撃を依頼されて「仕事として」やっている場合も多いのですね。

簡単にサイバー攻撃といっても準備と費用が掛かるのです。タダで簡単に実行できるようなものではありません。

「食べていける仕事」として攻撃を担う人がいるのです。

継続的な攻撃から断続的な攻撃へ

最近は攻撃者も攻撃コストダウンをおこなうべく、同じ規模の攻撃を持続させるのではなく、断続的におこなう方向へシフトしている様です。

攻撃をずっと連続で実行しなくても定期的か不定期な形にしておけば、防御する側はDDoSフィルタリングなどの防止策を止めることができなくなります。

そうするとサービス妨害効果を維持しつつ、コストを抑える事ができるのですね。

請負価格の競争激化

さらには攻撃側が受ける仕事の依頼自体が「価格競争」にさらされているという報告もあります。

予定の報酬がGETできないとなると、少ない予算で効果的な攻撃を実現しなければなりません。

それまで攻撃の主流は「ダウンさせられるだけの通信容量を希望」するものばかりでした。

成果報酬型DDoS攻撃

しかし最近はターゲットをダウンさせたかどうかの「成果報酬型」に切り替える傾向もあるとの事です。

つまりターゲットサーバーをダウンさせる事ができれば、通信容量や攻撃頻度は問わないという事です。

であれば力技で通信出力を出す攻撃よりも、より効率のよい攻撃へとシフトしていきますよね。

C2サーバーのクラスタ化

ボットに攻撃指令を送るC2サーバーとそれが管理するボットもコンパクトにクラスタ化しています。

C2サーバー…C&Cサーバーの事。不正に乗っ取った端末をコントロールするサーバーです。

C2サーバーを3日から1週間程度でクローズしてすぐに別のC2サーバーに切り替え、サーバーが検知されテイクダウンされる事を回避します。

小規模なクラスタを必要に応じて切り替えつつ最適なリソースを確保する考え方です。

ユーザーが「DDoS攻撃」の踏み台にならないためには

DDoS攻撃は攻撃者が複数マシンを乗っ取っておこなう攻撃方式です。

つまりはたくさんのPCマシンをウイルス感染させて、攻撃に利用する必要があるのですね。

これは別ユーザーのPC端末がDDoS攻撃の「踏み台」になっている事を意味します。

踏み台にならないようにするために

・セキュリティソフトを入れる

・怪しいメールのURLはクリックしない

・不明な海外サイトを開いたりポップアップをクリックしない

・いかがわしい広告をクリックしない

・デバイス機器や端末のパスワードを堅牢にする

などの対策が必要になりますね。

ウィルスソフトは必須で入れましょう

人間ですから、間違ってURLやバナーをクリックしてしまう事もあるでしょう。

ですのでマルウェアなどのウイルスに感染攻撃を排除するために「ウイルスソフト」は必須と言えます。

DoS攻撃・DDoS攻撃されないための対策

対象IPアドレスを遮断

まずは攻撃先IPアドレスからのアクセスを遮断しましょう。

DoS攻撃は攻撃元が1つの単純な攻撃なので、攻撃元のIPを特定したらアクセスを遮断すれば良いのです。

海外アクセスを停止する

ほとんどのサイバー攻撃は海外からおこなわれます。

もしあなたのWEBサービスが国内向けなのであれば、思い切って海外からのアクセスを遮断してみるのも良いと思います。

ネットワークトラフィックを監視システムの導入

通常とは違うネットワークトラフィックを監視し、攻撃発生元と判断されるIPからのアクセスをブロックできるシステムです。

ネットワーク単位で大量のパケット通信を事前に防ぐことができるので、かなり有用な対策だと言えます。

DDoS対策ツールの導入

DoS対策用のツールを導入する事でも攻撃においてかなりの効果があります。

WAF

WAFとは「Web Application Firewall」の事で、WEBアプリケーションに特化したファイアウォールです。

ネットワークおよびアプリケーションレイヤーへのDoS・DDoS攻撃に対し、WEBアプリケーションを保護します。

IDS/IPS

・IDS(Intrusion Detection System)の略です。

・DPS(Intrusion Prevention System)の略です。

ネットワークへの不正アクセスを検知して、管理者に通報するシステムです。

IDSは検知するまでのシステムで、IPSは検知プラス通信遮断まで行ってくれるツールです。

UTM(Unified Threat Management)

UTMはファイアーウォール、アンチウィルス、WEBフィルタリングなどの複数のセキュリティ機能を保有するパッケージ製品です。

1台のハードウェアに複数のセキュリティ機能を一括で持たせることができるので、管理の効率化を実現できます。

通信を行う端末のパスワードを見直す

組み込み機器やIoT機器デバイスにおいても、通常のPCと同様に、推測されにくくある程度長いパスワードを設定することが重要です。

まとめ

今回はDoS攻撃、そしてその発展形のDDoS攻撃について紹介しました。

どのWEBシステムもDDoS攻撃により機能低下・停止させられてしまうリスクはあります。

DDoS攻撃は複数拠点から同時多数で狙われますので、対応をしていないと復旧に予算・日にちが必要となる場合があります。

サーバー・クライアントへファイアーウォールを敷く事

最近ではWAFサービスが無料で使えるサーバーなども登場していますので、使わない手はありません。

そしてPCにはセキュリティソフトは必須です。そしてルーターなどの各家庭のネットワーク端末へも侵入をされないような対処が必要になります。

攻撃に遭ってしまってからでは遅いのです。被害に遭わない様に対策を打っておく必要がありますよね。